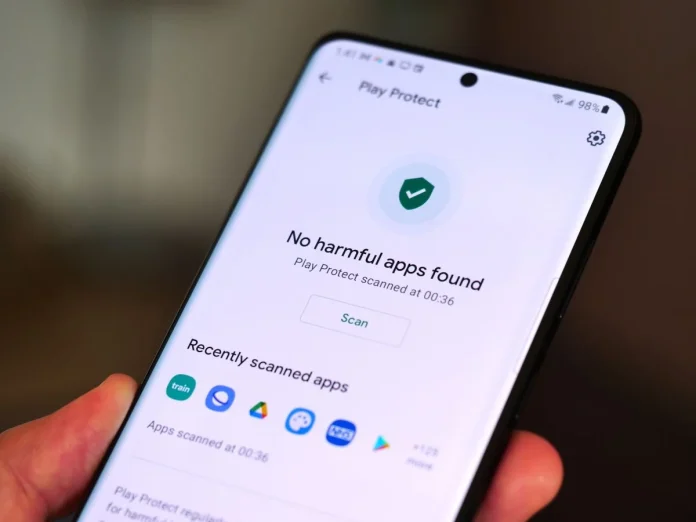

З моменту свого запуску Google Play Protect сканує встановлені додатки на наявність шкідливого програмного забезпечення, проте це все ще не гарантує, що банківські додатки користувачів на 100% безпечні. Хакерам достатньо отримати доступ до одноразового пароля (OTP), який користувачі отримують через SMS, ввести правильний код підтвердження, і вони можуть легко отримати доступ до банківського рахунку жертви.

Play Protect тепер перевірятиме дозволи, які вимагає додаток, і які найчастіше зловживають хакери: RECEIVE_SMS, READ_SMS, BIND_Notifications та Accessibility. Це абсолютно новий функціонал, який Google відкрив для Play Protect. З цими дозволами хакери можуть переглядати вхідні SMS-повідомлення та сповіщення, а з дозволом “Доступність” вони навіть можуть використовувати пристрій без відома користувача.

Оскільки цей функціонал був розроблений у співпраці з Cyber Security of Singapore, Google поки що робить його доступним лише в Сінгапурі. Користувачі в Сінгапурі будуть першими, хто отримає цей інструмент запобігання шахрайству від Google. Це нова функція від Google, яка завжди стежить за тим, що програми роблять у фоновому режимі щодо дозволів.

Google заявляє, що це дозволяє користувачам безпечно користуватися банківськими додатками. Захист від шахрайства Play Protect спрацьовує, коли користувачі встановлюють сторонні додатки, наприклад, APK-файл, завантажений з інтернету. Якщо додаток запитує всі 4 дозволи, користувачеві буде надано звіт.

Перевірка цих чотирьох дозволів є дуже розумним кроком: RECEIVE_SMS, READ_SMS, BIND_Notifications і Accessibility. Це не дозволяє хакерам шпигувати за SMS та сповіщеннями, що надходять на телефон користувача, тим самим обмежуючи дані користувачів, що передаються додатку, щоб хакери не могли отримати доступ до банківського рахунку користувача.