Протягом доби після публікації інформації про уразливість CVE-2020-0796 , Microsoft випустила патч KB4551762 для Windows 10 version 1903 і version 1909, а також Windows Server version 1903 і version 1909.

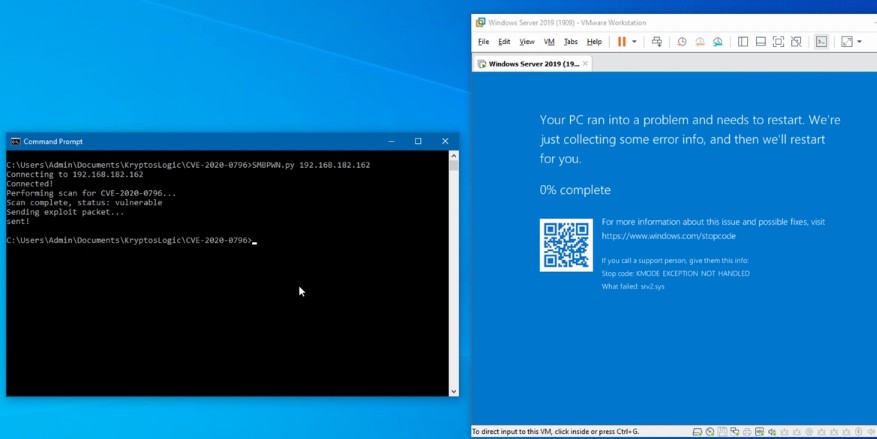

Щоб використовувати уразливість CVE-2020-0796 щодо сервера SMB, зловмисник, який не пройшов перевірку автентичності, може відправити спеціально створений пакет на цільовий сервер SMBv3. Щоб використовувати уразливість в SMB-клієнта, зловмисникові, що не пройшов перевірку автентичності, необхідно налаштувати шкідливий сервер SMBv3 і переконати користувача підключитися до нього. Використовуючи вразливість, зловмисники можуть створювати черв’яків і заражати групи комп’ютерів в локальній мережі від одного до іншого.

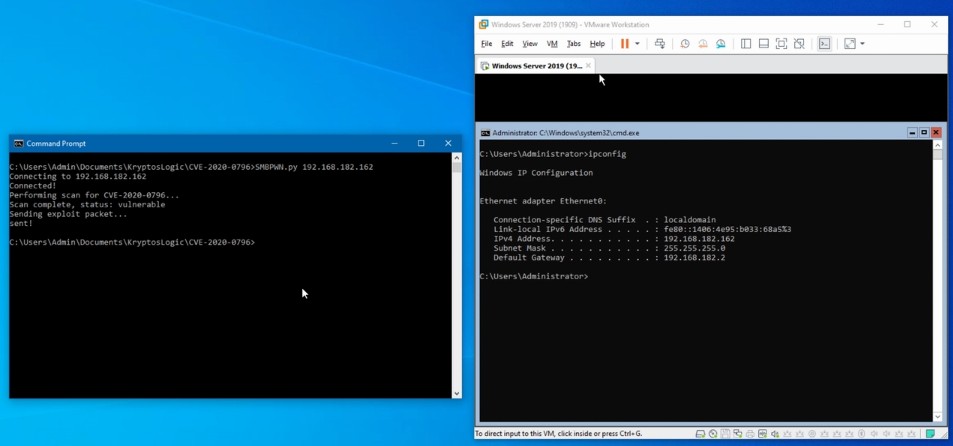

Фахівці компанії Kryptos Logic провели мережеве дослідження по цю уразливість і виявили, що в мережі Інтернет можна знайти близько 48 тис. хостів з відкритим SMB-портом, які вразливі для потенційних атак за допомогою CVE-2020-0796.

Згідно інформації видання ZDNet, в даний час в мережі з’явилися базові PoC-експлоїти для цієї уразливості, причому дослідники з Kryptos Logic навіть показали приклади з використанням уразливості CVE-2020-0796.

Microsoft настійно рекомендує встановити оновлення KB4551762 в автоматичному або ручному режимі, так як воно не входило в щомісячне оновлення безпеки за березень 2020 року і спеціально зроблено для закриття уразливості CVE-2020-0796. Якщо в даний час немає можливості встановити оновлення KB4551762, то системним адміністраторам фахівці Microsoft рекомендують відключити стиск SMBv3, а також заблокувати TCP-порт 445.

На початку лютого 2020 роки команда Microsoft Exchange Team знову додатково нагадала системним адміністраторам про необхідність відключення тридцятирічного протоколу SMBv1 на серверах Exchange 2013/2016/2019 в Windows Server 2008 R2, Windows Server 2012 і вище.

«Щоб забезпечити кращий захист вашої організації Exchange від новітніх загроз (наприклад, від шкідливих програм Emotet, TrickBot або WannaCry), ми рекомендуємо відключити SMBv1, якщо він включений на вашому сервері Exchange (2013/2016/2019), так як ви втрачаєте ключові засоби захисту, пропоновані більш пізніми версіями SMB-протоколу », – радять фахівці Microsoft.