Компанія Eset представила рейтинг найбільш поширених загроз за IV квартал минулого року, а також прогноз тенденцій їх розвитку в 2021 г. (PDF, EN). Пандемія Covid-19 продовжує впливати на область кібербезпеки. Зокрема, через перехід багатьох компаній на віддалений режим роботи продовжує зростати число атак на протокол віддаленого робочого стола (RDP). За даними телеметрії Eset, кількість спроб таких атак зросла на 768% протягом 2020 р

Крім цього, все частіше кіберзлочинці націлюються на ланцюг поставок: тільки за останній квартал 2020 року компанія Eset виявила таку кількість випадків, яке раніше фіксувалося протягом цілого року. А з урахуванням потенційної вигоди зловмисників поширення атак цього виду буде тільки збільшуватися.

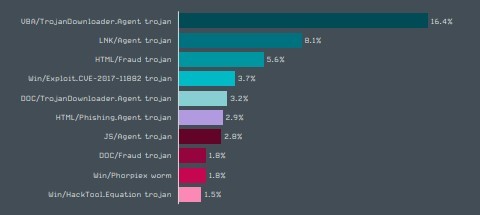

Завантажники

Після активного III кварталу рівень поширення загрузчиков в кінці року знизився на 14,7%. Найбільша кількість атак було зафіксовано в жовтні, а найпоширенішим стало сімейство шкідливих програм VBA / TrojanDownloader.Agent, пов’язане з Emotet. Зокрема, оператори Emotet поширювали шкідливі спам-повідомлення на тему Хеллоуїна із запрошеннями на вечірку. Щоб дізнатися необхідні подробиці, потрібно було натиснути на прикріплений документ, який запускав завантаження Emotet на пристрої жертв.

Банківська шкідливе ПО

В останній чверті 2020 року рівень поширення банківського шкідливого ПО продовжував зменшуватися, знизившись на 33% в порівнянні з III кварталом. Одним з важливих чинників такого спаду могло бути збільшення кількості програм-вимагачів, які виявилися більш прибутковими для кіберзлочинців. Крім цього, впровадження заходів безпеки в банківському секторі ускладнило зараження цілей.

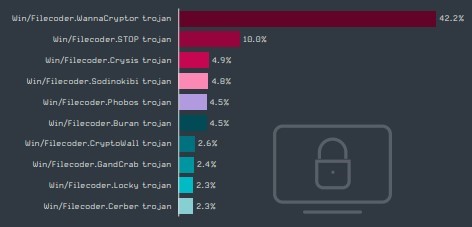

Програми-вимагачі

Більшість виявлених в кінці року програм-вимагачів поширювалося через електронну пошту. В цілому в 2020 р збільшилася кількість цілеспрямованих атак з використанням техніки, яка передбачає викрадення даних жертви з метою шантажу. У той час як на початку року було всього кілька груп кіберзлочинців, що використовують цей метод, протягом наступних місяців їх кількість швидко зросла.

Очікується, що в 2021 р зловмисники будуть збільшувати суми викупу, а також стануть використовувати більш агресивні методи для тиску на своїх жертв і нові техніки.

Криптомайнери

Різке зростання цін на Bitcoin і іншу криптовалюта в кінці минулого року викликав незначне збільшення кількості кріптомайнеров вперше з жовтня 2018 г. При умов подальшого збільшення попиту на криптовалюта такі шкідливі програми, фішинг і шахрайство з цифровою валютою знову наберуть популярність. Крім того, в 2020 р збільшилася кількість цілеспрямованих атак програм-вимагачів, які вимагають платежі в криптовалюта, впливаючи тим самим на її ціну.

Шпигунські програми і бекдори

Всього в IV кварталі 2020 року рівень поширення бекдор і шпигунських програм зменшився. Більшість виявлених загроз цього виду використовувалися кіберзлочинцями з метою отримання прибутку або як додатковий інструмент для збору паролів або завантаження різних типів шкідливого ПО в більш складних атаках.

Шпигунські програми і бекдори також лежали в основі атак на ланцюг поставок. Тільки в четвертому кварталі фахівці Eset виявили три великих таких атаки – Lazarus в Південній Кореї, операції StealthyTrident в Монголії і SignSight у В’єтнамі.

Надалі зловмисники будуть частіше використовувати бекдори в атаках програм-вимагачів для викрадення даних і подальшого шантажу жертв в разі їх відмови платити викуп. Також в 2021 р можна очікувати збільшення кількості виявлених атак на ланцюг поставок в результаті посилених перевірок якості коду і впровадження додаткових заходів безпеки. І, безсумнівно, зросте число атак з використанням невідомих бекдор і вразливостей.

Експлойти

Оскільки ситуація з пандемією залишалася без змін, багатьом компаніям довелося звикнути працювати в віддаленому режимі. У зв’язку з цим кіберзлочинці продовжили використовувати експлойти RDP для атак програм-вимагачів, що загрожує безпеці як приватних, так і державних організацій.

У четвертому кварталі 2020 р число спроб атак на RDP збільшилася на 40%. Однак цей показник значно менше в порівнянні з ростом в період між II і III кварталами (140%). З огляду на тенденцію до посилення заходів безпеки для віддаленої роботи, очікується зменшення кількості атак такого типу, про що свідчать показники IV кварталу.

Загрози для МАС

Станом на кінець року активність шкідливих програм для macOS продовжувала знижуватися. Винятком стала категорія троянів, загальний обсяг яких зріс на 78% в порівнянні з третім кварталом. У 2021 р очікується зростання обсягу шкідливого рекламного ПЗ разом зі збільшенням кількості підроблених додатків. Також при відсутності поліпшення процесу перевірки під час завантаження програм в офіційний магазин Apple буде рости кількість шкідливих програм, замаскованих під легітимні.

Загрози для Android

Найбільший спад загроз для Android був зафіксований в кінці 2020 року – на 38% в порівнянні з попереднім кварталом. Це сталося в результаті зниження активності прихованих додатків. Країнами з найбільшою кількістю виявлених загроз для Android в 2020 р були Росія, Україна і Туреччина. Варто зазначити, що для поширення більшості шкідливих програм для Android кіберзлочинці використовували тему Covid-19.

З ростом цін на Bitcoin існує ймовірність нової хвилі шахрайства з криптовалюта, яке раніше було досить поширеним серед користувачів Android. Крім цього, через витік вихідного коду Cerberus очікується збільшення кількості банківських шкідливих програм. Тому, як і раніше важливим для захисту мобільних пристроїв від кіберзагроз залишається завантаження додатків тільки з офіційних магазинів, контроль дозволів і використання надійного рішення з безпеки.

Веб-загрози

В останньому кварталі 2020 р спостерігалося загальне зниження активності веб-загроз за винятком категорії легітимних сайтів з шкідливим кодом. У цих випадках для поширення свого шкідливого коду зловмисники використовували сайти з низьким рівнем безпеки, наприклад, незахищеною завантаженням файлів або уразливими веб-додатками. Прикладом групи кіберзлочинців, яка часто несанкціоновано використовує сайти для поширення своїх шкідливих документів або фінальних компонентів, є Emotet.

Серед гомографіческіх атак (створення доменів, схожих на відомі сайти) було зафіксовано незначне збільшення загальної кількості виявлених шкідливих доменів, а також число заблокованих унікальних URL-адрес. Найбільша кількість блокувань в IV кварталі довелося на домени, які видають себе за blockchain.com, наприклад, «login.bıockchaln.com».

Загрози, які поширюються через електронну пошту

Найвищий рівень активності загроз цього виду протягом IV кварталу був зафіксований в період Чорної п’ятниці і святкових кампаній в грудні. Найбільш поширеною була загроза HTML / Fraud, яка використовувалася для викрадення особистих даних шляхом відправлення жертві повідомлення про виграш призу. Популярними темами шкідливих листів в четвертому кварталі були запит на оплату, рахунок, підтвердження замовлення, доставка посилки, грошовий переказ, повідомлення з банку і Covid-19.

Оскільки в кінці року майже всі обговорювали питання створення, поширення і безпеки вакцини від Covid-19, зловмисники найбільше зосередилися саме на цій темі. У порівнянні з попереднім кварталом згадки про вакцинах у шкідливих листах виросли на 50%. Зокрема, вакцина Pfizer-BioNTech найчастіше згадувалася в шахрайських електронних листах з такими заголовками, як «Pfizer проти Covid: 11 фактів, які вам потрібно знати».

Безпека Інтернету речей

Слабкі паролі залишаються однією з ключових проблем безпеки Інтернету речей. За даними 2020 р «admin» як і раніше є найпопулярнішою комбінацією, після якої йдуть «root» і «1234». Загалом, ці поєднання – паролі за замовчуванням, які, ймовірно, ніколи не змінювалися власниками пристроїв.

За даними Eset, серед більш ніж 140 тис. Перевірених роутерів близько 5 тис. Пристроїв використовували слабкі паролі, а майже 3 тис. Мали, принаймні, одну відому уразливість. Як і в попередніх кварталах, найбільш поширеною вразливістю стала CVE-2012-5687 (18%), яка дозволяє зловмисникам отримати несанкціонований доступ до пристрою. На другому і третьому місці опинилися уразливості для введення команд – CVE-2014-8361 (11,1%) і CVE-2014-9583 (7,8%) відповідно.